内容纲要

概要描述

客户manager9.3.3版本扫描漏洞:metrics未授权访问,主机/域名:http://10.0.0.70:8180

解决方案

1.漏洞描述

metrics未授权访问,metrics监控指标数据遭泄露,攻击者可对其进行收集,便于下一步的攻击。涉及主机/域名:http://10.0.0.70:8180

2.漏洞解释

与aquila的prometheus集成的接口/metrics没有auth。这个接口所暴露的数据较为重要,故需要增加auth。

3.解决方案

1、manager非9.3.3.0版本的需要升级到9.3.3.0及其以上版本。

2、升级后,打开manager的高级管理页面http://xxxx:8180/#/admin/advSettings

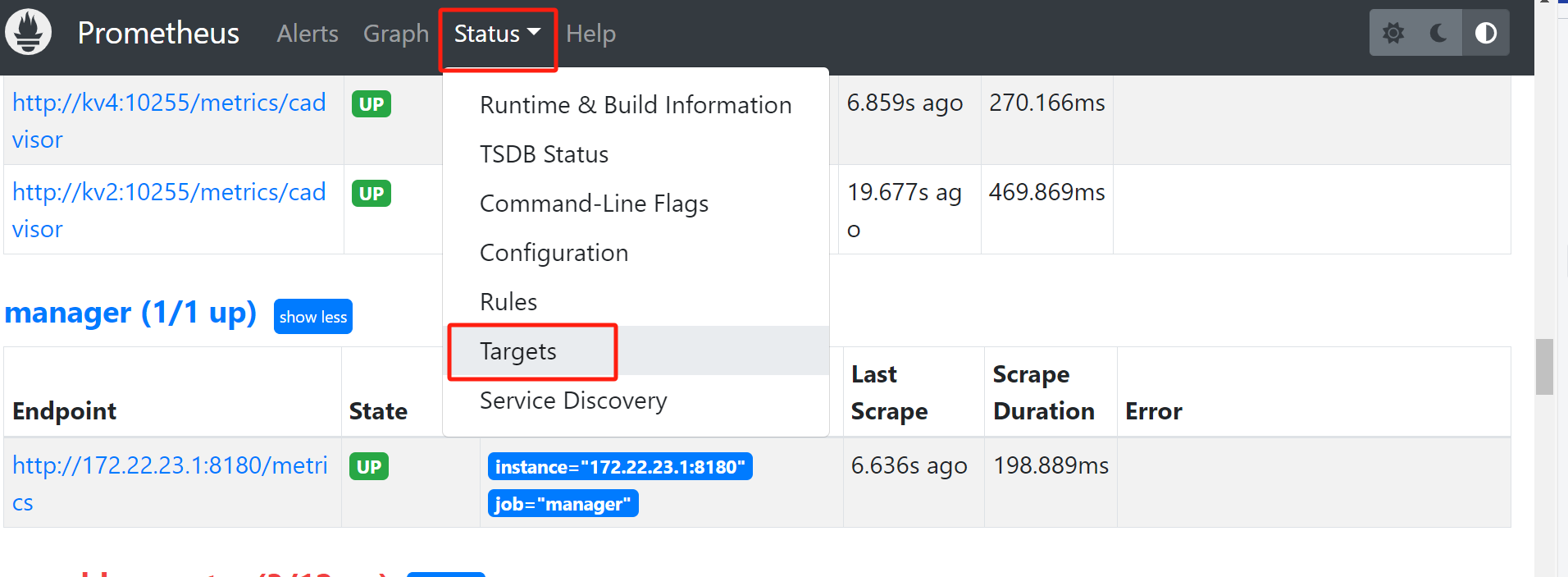

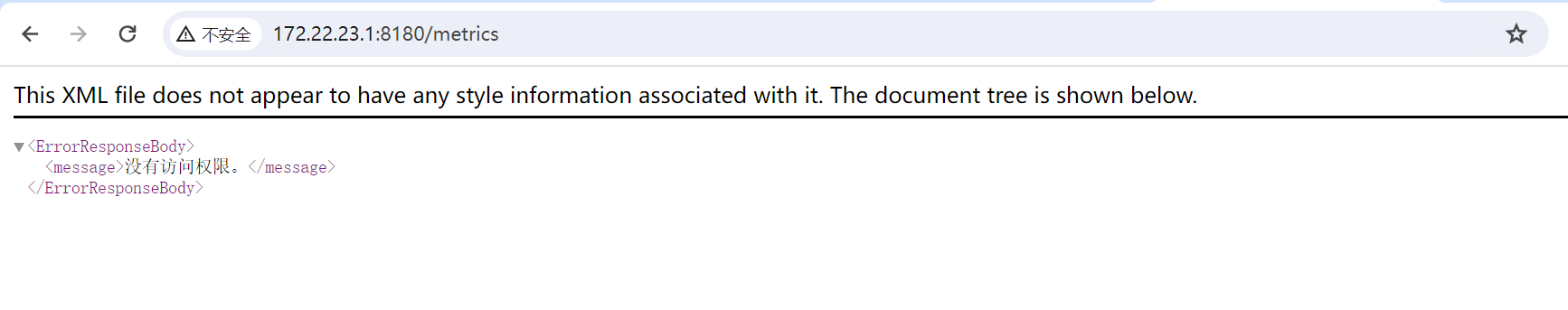

增加了一个开关 metrics.basic-auth-enabled,默认值为false,不开启基本认证,验证方法就是通过aquila角色中的Prometheus链接进入prometheus页面,然后选择导航栏上的status->target,查看manager为(1/1 up)或者点击XXX/metrics链接能直接访问。

关闭该开关后,验证方法如图:

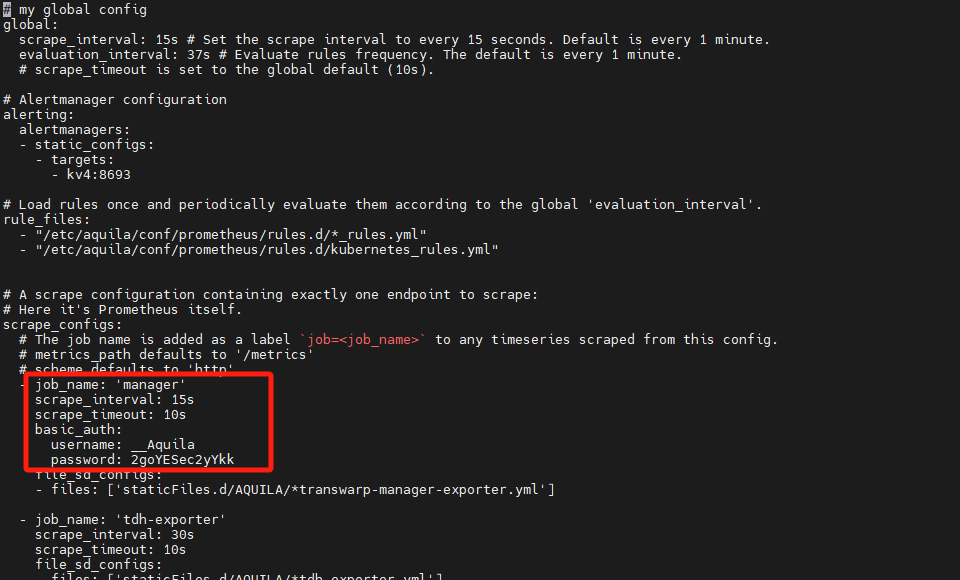

3、当开启auth时,如果aquila版本为aqulia9.3.4之前版本,需要自己在配置文件/etc/aquila/conf/prometheus/prometheus_predefined.yml的manager下面增加用户名和密码(非guest用户),然后直接重启服务,然后重复以上步骤验证,guest用户不能访问,其他用户可以。9.3.4版本aquila不用修改,目前自带有。